A Mandiant 2021 eleje óta követi nyomon az APT29 nevű csoport kiterjedt adathalász kampányait, amelyek európai, amerikai és ázsiai diplomáciai szervezeteket céloznak. Most épp két új kártevőcsalád bevetésével is próbálkoznak.

Az APT29 egy orosz kémcsoport, amelyet a Mandiant legalább 2014 óta nyomon követ, és valószínűleg az orosz Külföldi Hírszerző Szolgálat (SVR) szponzorálja. Az Oroszországhoz kötődő APT29 csoport (más néven SVR, Cozy Bear és The Dukes) legalább 2014 óta aktív, és az APT28 kiberkémkedéssel foglalkozó csoporttal együtt részt vett a Demokratikus Nemzeti Bizottság (DNS) hackelésében, valamint a 2016-os amerikai elnökválasztást célzó támadási hullámban. A mostani tevékenység diplomáciai központú célzása összhangban van az orosz stratégiai prioritásokkal, valamint az APT29 múltbéli támadásaival. A célpontokat tekintve mindenképpen. A Mandiant korábban több klaszter, az UNC2652 és az UNC2542 alatt követte nyomon ezt a behatolási tevékenységet, amelyeket nemrég, 2022 áprilisában egyesítettek az APT29-be. Az APT29 egyes tevékenységeit iNobelium néven is szokás említeni.

A Mandiant 2022. januárjában detektálta és elemezte az APT 29 nevű kollektíva adathalász kampányát, amely kifejezetten diplomáciai entitásokat céloz meg. A vizsgálat során a a BEATDROP és BOOMMIC nevű letöltők telepítését és használatát azonosította be. A C nyelven írt BEATDROP-ot úgy tervezték, hogy egy távoli parancs- és vezérlő (C2) szerverről lekérje a következő fázisú rosszindulatú szoftvereket. Ezt úgy éri el pl., hogy az Atlassian Trello szolgáltatásával visszaélve tárolja az áldozatok adatait, és AES-kódolású shellcode hasznos kódokat tölt le a végrehajtáshoz. A C vagy C++ nyelven írt BEACON a Cobalt Strike keretrendszer része, amely megkönnyíti a tetszőleges parancsok végrehajtását, a fájlátvitelt és más backdoor funkciók kihasználását.

Röviddel e kampány azonosítását követően a Mandiant felfedezte, hogy az APT29 több további diplomáciai és kormányzati szervezetet célzott meg egy sor adathalász kampányon keresztül.

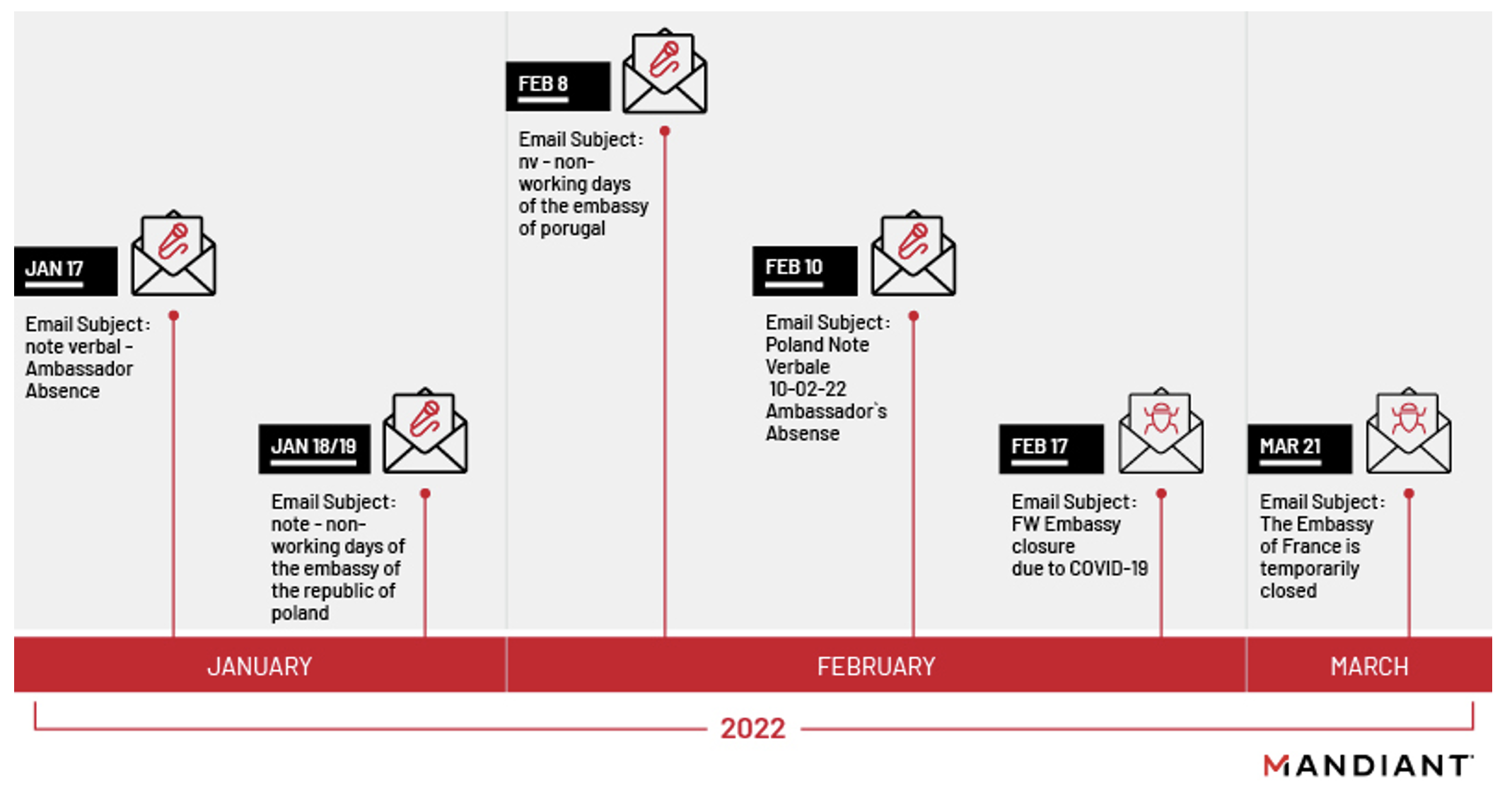

Alább az APT29 január óta tartó adathalász kampányának idővonala látható.

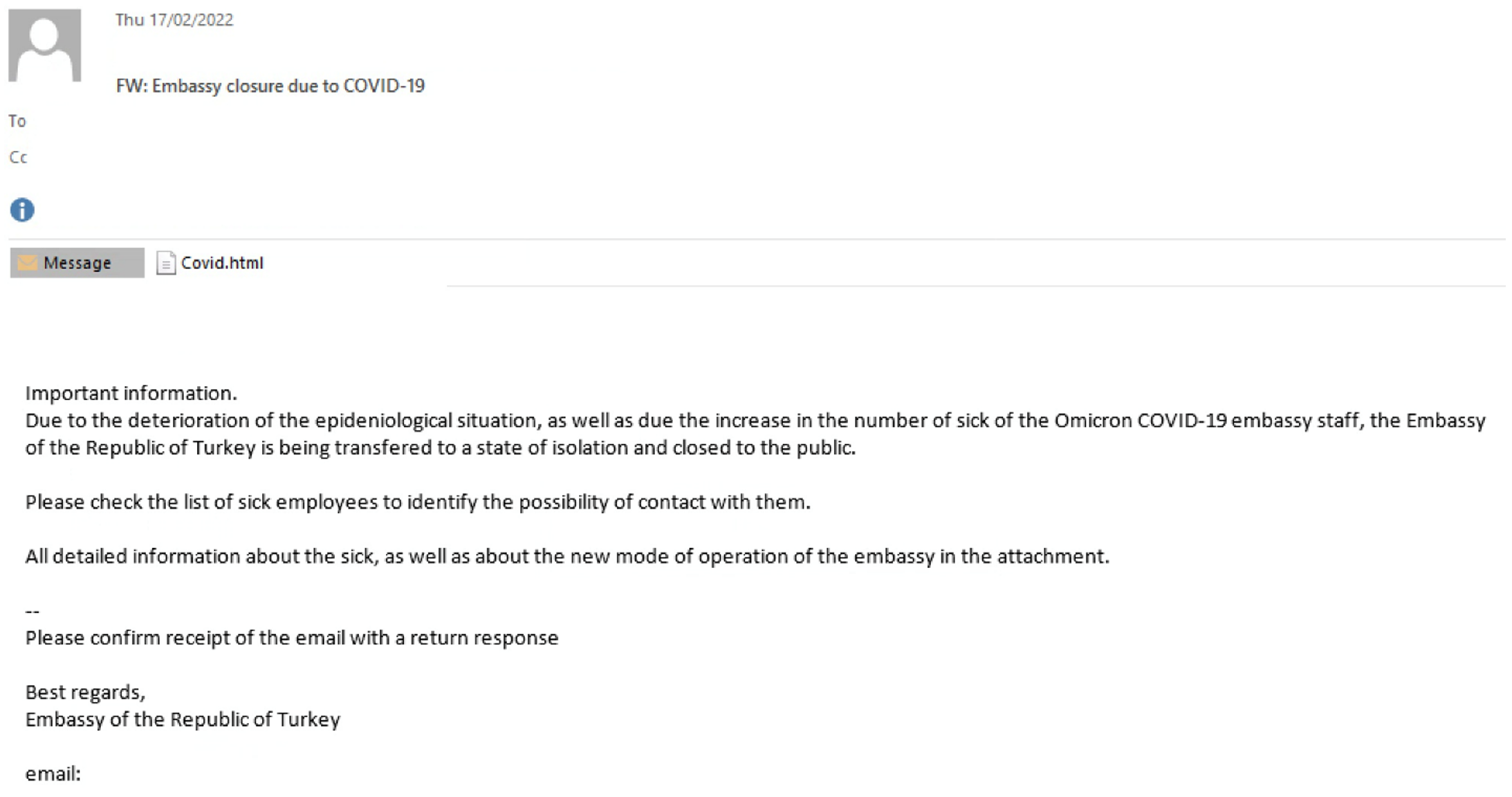

Az APT29 által küldött adathalász e-mailek különböző nagykövetségekkel kapcsolatos adminisztratív értesítéseknek álcázták magukat, és legitim, de korábban kompromittált címeket használtak az e-mailek küldéséhez, valamint az Atlassian Trello szolgáltatását a parancsok és irányítás (C2) céljára. Ezek az adathalász e-mailek hasonlítottak a korábbi, 2021-es Nobelium adathalászkampányokhoz, mivel diplomáciai szervezeteket céloztak meg. A legális webszolgáltatásokkal, például a Trello-val, a Firebase-szel vagy a DropBox-szal való visszaélés valószínűleg az észlelés vagy a helyreállítás megnehezítésére tett kísérlet volt a kiberbűnözők részéről.

2022 februárjában a Mandiant azt figyelte meg, hogy amikor az APT29 áttért a BEATDROP telepítéséről egy egyszerűbb BEACON dropperre.

Az APT29 nagyszámú címzetti listát célzott meg, amelyek – a Mandiant gyanúja szerint – elsősorban a nagykövetségek személyzetének nyilvánosan is fellelhető elérhetőségei voltak. Ezek az adathalász e-mailek egy ROOTSAW néven nyomon követhető rosszindulatú HTML droppert használtak, amely a HTML-csempészet néven ismert technikát használja fel arra, hogy IMG- vagy ISO-fájlt juttasson el az áldozat rendszerére.

Megnyitáskor a ROOTSAW HTML dropper egy IMG vagy ISO fájlt ír a lemezre. A Windows 10 vagy újabb Windows rendszereken a képfájl dupla kattintásra csatlakozik, és a felhasználónak a Windows Intézőben a mappa tartalmaként megjelenik a képfájl. A képfájl két további fájlt tartalmaz, egy Windows parancsikon (LNK) fájlt és egy rosszindulatú DLL fájlt. Ha a felhasználó az LNK fájlra kattint, a „Cél” parancs a szokásos módon végrehajtódik. Ez a mechanizmus arra csábítja az áldozatot, hogy nyissa meg az LNK fájlt, és így véletlenül elindítja a rosszindulatú DLL-t. Hogy az áldozatot rávegyék az LNK fájlra való kattintásra, a támadók egy hamis ikont használtak, hogy az áldozatot elhitessék, hogy a fájl egy legitim dokumentumfájl.

A kampány lényege, hogy a bejutatott kártevő fertőzést követően képes a billentyűzetfigyelésre, képernyőfotó készítésére, fiókok hitelesítő adatainak begyűjtésére, adatok kiszivárogtatására, portok szkennelésére és még sok másra is. Miután megvetette a lábát a célhálózatban, az APT29 gyorsan megpróbálja kiterjeszteni a jogosultságokat, egyes esetekben a támadók kevesebb mint 12 óra alatt képesek voltak adminisztrátori jogosultságot szerezni. Miután a fenyegetettségi szereplők hozzáférést szereztek, kiterjedt felderítést végeznek az állomáshelyeken és az Active Directory környezetben.

A Mandiant által készített jelentés tartalmazza a részletes technikai leírást, a veszélyeztetettségi mutatókat (IoC-k), észlelési szabályokat és a MITRE ATT&CK TTP-ket.